W artykule przedstawiono zagadnienia związane z wykorzystaniem sieci Ethernet w systemach sygnalizacji włamania i napadu (SSWiN). Jest to obecnie jeden z bardziej rozwijanych i wykorzystywanych w praktyce sposobów łączności z SSWiN, już nie tylko do programowania, ale także do zarządzania. Artykuł został podzielony na trzy części. W pierwszej z nich zawarto wstęp oraz omówiono zagadnienia związane z łącznością w SSWiN. W części drugiej przedstawiono możliwości połączenia systemu do zarządzania i monitoringu z centralą alarmową poprzez sieć Ethernet. Część trzecia przedstawia koncepcje systemu bezpieczeństwa wykorzystującego Ethernet i odpowiednią, opracowaną z myślą o tym aplikację integrującą, która umożliwia zarządzanie wieloma systemami alarmowymi.

W artykule przedstawiono zagadnienia związane z wykorzystaniem sieci Ethernet w systemach sygnalizacji włamania i napadu (SSWiN). Jest to obecnie jeden z bardziej rozwijanych i wykorzystywanych w praktyce sposobów łączności z SSWiN, już nie tylko do programowania, ale także do zarządzania. Artykuł został podzielony na trzy części. W pierwszej z nich zawarto wstęp oraz omówiono zagadnienia związane z łącznością w SSWiN. W części drugiej przedstawiono możliwości połączenia systemu do zarządzania i monitoringu z centralą alarmową poprzez sieć Ethernet. Część trzecia przedstawia koncepcje systemu bezpieczeństwa wykorzystującego Ethernet i odpowiednią, opracowaną z myślą o tym aplikację integrującą, która umożliwia zarządzanie wieloma systemami alarmowymi.

1. Wstęp

Na rynku znajduje się obecnie wiele systemów do zabezpieczania obiektów. Są wśród nich zarówno systemy bardzo proste, które mają możliwości ograniczone do podstawowych funkcji, jak i inne, bardziej złożone, wymagające od użytkowników wiedzy na temat budowy całego systemu. Część z nich wykorzystuje zaawansowane technologie i można je rozbudować, dołączając urządzenia dodatkowe, poszerzające zakres funkcji systemu. Wszystkie te systemy można podzielić ze względu na ich funkcjonalność na: systemy sygnalizacji włamania i napadu (SSWiN), systemy monitoringu wizyjnego (CCTV), systemy kontroli dostępu (KD), systemy sygnalizacji pożarowej (SSP), systemy zarządzania budynkami (BMS), systemy zarządzania wentylacją i klimatyzacją (HVAC), systemy alarmowego centrum odbiorczego (ARC). Należy wspomnieć o grupie aplikacji, które nie są ściśle związane z systemami bezpieczeństwa, ale są bardzo istotne ze względu na zarządzanie nimi, zwłaszcza w przypadku rozbudowanych firmowych projektów, jakimi są systemy klasy ERP1 służące między innymi do zarządzania zasobami ludzkimi i przechowujące dane o strukturze firmy. Umiejętne dobranie urządzeń i protokołów komunikacji między nimi oraz zaprojektowanie systemu scalającego urządzenia nowe i już istniejące stanowi poważne wyzwanie dla projektanta.

Rozwój połączeń sieciowych i Internetu ma coraz większy wpływ na technikę i organizację systemów bezpieczeństwa. Możliwości tkwiące w infrastrukturze internetowej zaczęto wykorzystywać w organizacji systemów zabezpieczeń technicznych, zapewniając globalne zarządzanie oraz optymalizację zasobów niezbędnych do ich właściwej obsługi. Poszczególne urządzenia pracujące w sieci mają przypisany adres IP, który umożliwia im wzajemną komunikację, jak również wymianę informacji z siecią znajdującą się poza chronionym obiektem, dzięki czemu można zdalnie nadzorować urządzenia. Konieczną do skutecznego i prawidłowego nadzorowania systemu dużą przepustowość łączy i szybkość transmisji sygnału na znaczne odległości zapewniają połączenia światłowodowe.

2. Systemy sygnalizacji włamania i napadu

Podstawowe funkcje systemu sygnalizacji włamania i napadu to:

- wczesne próby wykrywania włamania lub napadu,

- odstraszanie potencjalnego intruza,

- zapobieganie stratom w wyniku włamania, sabotażu itp.,

- ograniczenie do minimum wandalizmu,

- wczesne podjęcie środków i rozpoczęcie procedury interwencji.

Dodatkowe funkcje, jakie może posiadać taki system, to na przykład dostarczanie informacji o braku dopływu prądu do chronionego obiektu oraz o spadkach napięcia, informowanie o nieuruchomieniu systemu alarmowego, identyfikacja użytkownika. Wiele funkcji można w łatwy sposób dodać, korzystając z uniwersalnych wejść i wyjść centrali alarmowej i zewnętrznych komponentów, np. sygnalizujących warunki atmosferyczne panujące w chronionym obiekcie.

Priorytetowym zadaniem SSWiN jest zawsze jak najszybsze wykrycie zagrożenia i przekazanie informacji o nim służbom odpowiedzialnych za bezpieczeństwo chronionego obiektu.

Podstawowe elementy SSWiN [9]:

- centrala alarmowa,

- czujki,

- klawiatury,

- sygnalizatory (zewnętrzne i wewnętrzne, akustyczne i optyczne),

- zasilacze,

- akumulatory.

Dodatkowe elementy, w które może być wyposażony SSWiN:

- przyciski napadowe,

- urządzenia antysabotażowe sygnalizujące zagrożenia,

- urządzenia wykonawcze,

- moduły rozszerzeń,

- moduły powiadamiania telefonicznego, za pośrednictwem sieci GSM lub Internetu,

- moduły rozszerzeń dla elementów bezprzewodowych,

- piloty, karty magnetyczne,

- stacje PC monitorujące i (lub) zarządzające systemem,

- moduły światłowodowe umożliwiające podłączenie elementów znacznie oddalonych od siebie,

- drukarki,

- tablice synoptyczne.

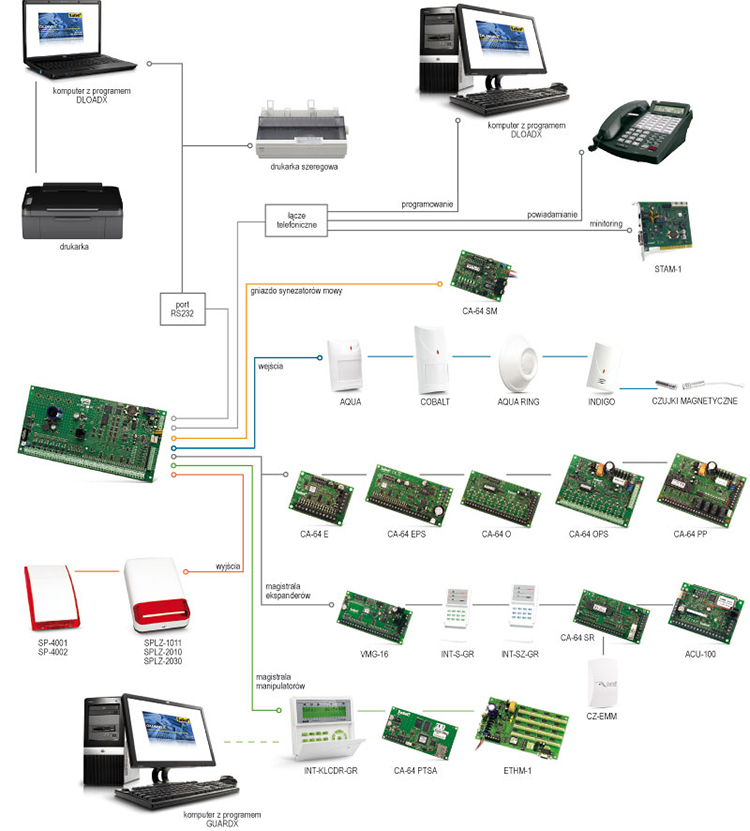

Rys. 1. Składniki SSWiN [1]

Na rys. 1 przedstawiono jednostkę centralną SSWiN Integra firmy SATEL wraz możliwymi do podłączenia elementami. Można tu wyróżnić siedem kategorii urządzeń ze względu na rodzaj ich przyłączenia:

- urządzenia przyłączone przez magistralę manipulatorów,

- urządzenia przyłączone przez magistralę ekspanderów,

- urządzenia przyłączone do wejść,

- urządzenia przyłączone do wyjść,

- urządzenia przyłączone przez port RS232,

- urządzenia przyłączone przez łącze telefoniczne,

- urządzenia przyłączone przez gniazdo syntezatorów mowy.

Struktury SSWiN zostały szczegółowo scharakteryzowane w artykule W. Szulca i A. Rosińskiego Systemy sygnalizacji włamania. Część 1 – Konfiguracje central alarmowych (Zabezpieczenia Nr 2(66)/2009) [11], dlatego też nie będą one obecnie powtórnie omawiane. Ich znajomość jest jednak niezbędna, by poprawnie zrozumieć omawiane w dalszej części niniejszego artykułu zagadnienia.

3. Łączność w SSWiN

Polska norma PN-EN 50131-1:2009 „Systemy alarmowe - Systemy sygnalizacji włamania i napadu - Część 1: Wymagania systemowe” definiuje pojęcie łączności w systemie alarmowym, jako transmisję komunikatów i(lub) sygnałów między elementami składowymi systemu sygnalizacji włamania i napadu.

Łączność pomiędzy poszczególnymi elementami SSWiN może być realizowana na różne sposoby. Jest to uzależnione od producenta, potrzeby uwzględniającej warunki lokalizacyjne, odległości oraz konkretnego rozwiązania.

3.1 Łączność lokalna pomiędzy składnikami systemu

Elementy systemu wymagające jednostronnej komunikacji z centralą, takie jak przyciski napadowe, czujki magnetyczne, proste czujki PIR itp., mogą być podłączane do systemu alarmowego przy użyciu trzech podstawowych rodzajów linii dozorowych:

- konwencjonalnych,

- radiokomunikacyjnych,

- adresowalnych.

Linie dozorowe w systemie konwencjonalnym są najprostszym sposobem podłączenia elementów. Można wyróżnić następujące typy linii:

- zwykłe typu otwartego (NO2),

- zwykłe typu zamkniętego (NC3),

- parametryczne typu pojedynczego w trybie otwartym (EOL4 NO),

- parametryczne typu pojedynczego w trybie zamkniętym (EOL NC),

- parametryczne typu podwójnego w trybie otwartym (2×EOL NO),

- parametryczne typu podwójnego w trybie zamkniętym (2×EOL NC).

Linie adresowalne charakteryzują się tym, że każda z czujek podłączona do takiej linii jest wyposażona w moduł, który wysyła swój indywidualny numer identyfikacyjny. Informacja o numerach czujek zainstalowanych w systemie alarmowym znajduje się w centrali. Zaletą takiego rozwiązania jest niewielka liczba przewodów w instalacji składającej się z wielu czujek (informacje z różnych elementów wymieniane są tymi samymi przewodami), a także łatwość lokalizacji źródła alarmu (w porównaniu do czujek podłączonych do jednej linii dozorowej w wersji konwencjonalnej). Wadą – możliwość obezwładnienia większej liczby czujek w wyniku uszkodzenia linii.

Linie radiokomunikacyjne wykorzystują do wymiany informacji fale radiowe, stosując zazwyczaj protokoły transmisji opracowane przez producentów sprzętu. Do zalet takiego rozwiązania należy niewątpliwie uproszczenie instalacji ze względu na brak konieczności doprowadzenia linii przewodowych. Wadą jest większa podatność na zakłócenia oraz uzależnienie działania od transmisji fal radiowych.

Sygnalizatory, urządzenia wykonawcze są dołączane do centrali poprzez wyjścia, na których pojawia się sygnał analogowy lub cyfrowy (stan wysoki oraz stan niski) powodujący uruchomienie elementu podłączonego do danego wyjścia.

Elementy systemu wymagające dwustronnej komunikacji z centralą, takie jak manipulatory, moduły rozszerzeń, tablice synoptyczne, moduły komunikacyjne, czujki, podłączane są do magistrali systemowej.

W przypadku konieczności podłączenia elementu znacznie oddalonego od systemu można zastosować rozwiązanie pozwalające na przetransmitowanie sygnałów za pomocą takiego medium jak światłowód.

Urządzenia zewnętrzne, takie jak drukarka czy stacja PC, mogą wykorzystywać do łączności z systemem alarmowym formaty transmisji RS232, RS485 oraz RS422/423. Ze względu na to, że w stacjach PC dostępny jest tylko port RS232, do pozostałych dwóch formatów należy użyć konwerterów.

3.2 Zdalna łączność z systemem

Do zdalnego monitoringu i zarządzania systemem sygnalizacji włamania i napadu można wykorzystać następujące metody komunikacji [10]:

- sieć Ethernet,

- sieć GSM z wykorzystaniem transmisji pakietowej UMTS5, EDGE6 GPRS7,

- sieć GSM z wykorzystaniem transmisji głosowej (np. DTMF8),

- sieć GSM z wykorzystaniem krótkich wiadomości tekstowych SMS9,

- sieć telefoniczną PSTN10,

- sieć telefoniczną ISDN11.

4. Podsumowanie

W niniejszym artykule – pierwszej części cyklu artykułów dotyczących wykorzystania sieci Ethernet w monitorowaniu SSWiN – przedstawiono ogólnie zagadnienia związane z tymi systemami. Zwrócono przy tym szczególną uwagę na łączność w SSWiN (zarówno lokalną, jak i zdalną).

W części drugiej zostaną opisane możliwości łączności systemu zarządzania i monitorowania z centralą alarmową poprzez sieć Ethernet.

dr inż. Adam Rosiński

inż. Maciej Maszewski

Zabezpieczenia 4/2011

Bibliografia

- Centrala alarmowa INTEGRA – instrukcja instalatora, Satel.

- Centrala alarmowa INTEGRA – instrukcja użytkownika, Satel.

- Centrala alarmowa INTEGRA – instrukcja programowania, Satel.

- Instrukcja modułu ETHM-1, Satel.

- Instrukcja modułu INT-RS, Satel.

- Instrukcja ogólna programu STAM-2, Satel.

- Maszewski M., Koncepcja wykorzystania sieci Ethernet w systemach bezpieczeństwa na bazie urządzeń firmy SATEL, dyplomowa praca inżynierska, Wyższa Szkoła Menedżerska w Warszawie, Wydział Informatyki Stosowanej i Technik Bezpieczeństwa, Warszawa 2010.

- Materiały dydaktyczne z Zespołu Laboratoriów Systemów Bezpieczeństwa Wydziału Informatyki Stosowanej i Technik Bezpieczeństwa Wyższej Szkoły Menedżerskiej w Warszawie.

- Norma PN-EN 50131-1:2009: Systemy alarmowe – Systemy sygnalizacji włamania i napadu – Wymagania systemowe.

- Rosiński A., Programowanie systemów sygnalizacji włamania i napadu, 13th International Conference „Computer Systems Aided Science, Industry and Transport” TRANSCOMP 2009, Zakopane 2009.

- Szulc W., Rosiński A., Systemy sygnalizacji włamania. Część 1 – konfiguracje central alarmowych, Zabezpieczenia Nr 2(66)/2009

Przypisy

- ERP – ang. „Enterprise Resource Planning”, czyli zaawansowane zarządzanie zasobami.

- NO – ang. normally open

- NC – ang. normally closed

- EOL – ang. End of Line

- UMTS – ang. Universal Mobile Telecommunications System

- EDGE – ang. Enhanced Data Rates for GSM Evolution

- GPRS – ang. General Packet Radio Service

- DTMF – ang. Dual Tone Multi Frequency

- SMS – ang. Short Message Service

- PSTN – ang. Public Switched Telephone Network, czyli publiczna komutowana sieć telefoniczna

- ISDN – ang. Integrated Services Digital Network, czyli sieć cyfrowa z integracją usług