W numerze 3. Zabezpieczeń rozpoczęliśmy cykl artykułów na temat Europejskiej Magistrali Instalacyjnej (EIB). Choć jest to technologia wykorzystywana najczęściej w zastosowaniach innych niż elektroniczne systemy bezpieczeństwa, głównie ze względu na jej otwarty charakter (co w wielu przypadkach nie gwarantuje wystarczająco wysokiego poziomu zabezpieczenia przed nieautoryzowaną ingerencją), to jednak umożliwia także zarządzanie systemami, związanymi z ochroną życia i mienia w budynkach.

Część pierwsza artykułu pozwoliła P.T. Czytelnikowi na usystematyzowanie podstawowych wiadomości o technologii EIB i zasygnalizowała możliwości zastosowań tego wygodnego i posiadającego wiele zalet rozwiązania. W części drugiej zostały omówione stosowane w tym systemie urządzenia, a w kolejnej – zagadnienia, związane z wzajemną komunikacją pomiędzy nimi. Część ostatnia będzie poświęcona zastosowaniom EIB w praktyce.

Część 3. Komunikacja w systemie EIB

Media komunikacyjne

System EIB wykorzystuje obecnie trzy media komunikacyjne: przewód miedziany skręcony, fale radiowe oraz przewody elektroenergetyczne. W zależności od wybranego medium komunikacyjnego stosuje się odpowiednie rozszerzenia:

- skrętka miedziana – EIB.TP (Twisted Pair),

- fale radiowe – EIB.RF (Radio Frequency),

- przewody elektroenergetyczne – EIB.PL (Power Line).

Magistrala wykonana w postaci skrętki miedzianej została już opisana w poprzedniej części artykułu. Zastosowano metodę losowego wspólnego dostępu urządzeń do magistrali z unikaniem kolizji (CSMA/CA – Carrier Sense Multiple Access with Collision Avoidance). O kolejności dostępu urządzenia do magistrali decyduje jego priorytet, urządzenie z niższym priorytetem musi czekać na zwolnienie magistrali przez urządzenie nadające z wyższym priorytetem. Jeżeli próbują nadawać dwa urządzenia równocześnie z tym samym priorytetem, to urządzenie, które ma mniejszy adres fizyczny musi poczekać. Mechanizm unikania kolizji, w połączeniu z adresowaniem grupowym, umożliwia osiąganie dobrej przepustowości nawet w przypadku jednoczesnego wysyłania przez magistralę sygnałów z dwóch urządzeń. Fizyczny segment skrętki EIB.TP może mieć maksymalną długość do 1000 metrów – ze względu na założony maksymalny czas transmisji telegramu do najdalszego urządzenia, wynoszący 10 ms.

W przypadku medium komunikacyjnego w postaci fal radiowych należało wybrać takie pasma częstotliwości, które zapewnią wysoką niezawodność systemu, niskie koszty jego eksploatacji oraz dostępność wolnych pasm w całej Europie. Dla urządzeń systemu EIB.RF, które uważa się za urządzenia o małym zasięgu nadawania i odbioru (SRD – Short Range Devices) wybrano pasmo wokół częstotliwości 870 MHz. Urządzeniom systemu EIB. RF, w zależności od liczby cykli pracy na godzinę, przydzielono odpowiednie pasma, tak jak to zestawiono w tab. 1.

| Cykl pracy urządzenia (Duty cycle) | Skrót | Całkowity czas trwania transmisji urządzenia | Pasmo częstotliwości |

| Bardzo wolny (very low) | VLDC | < 3,6 s/h | 868,7-869,20 MHz |

| Wolny (low) | LDC | < 36 s/h | 868,0-868,60 MHz |

| Wysoki (high) | HDC | < 360 s/h | 869,4-869,65 MHz |

| Bardzo wysoki (very high) | VHDC | <3600 s/h | 869,7-870,00 MHz |

Tab. 1. Przydział pasm radiowych dla urządzeń EIB.RF w zależności od liczby ich cykli pracy na godzinę [2]

Pod względem topologicznym system EIB.RF przypomina system EIB.TP. Linii EIB.TP odpowiada praca urządzeń EIB.RF w jednym kanale częstotliwości. Urządzenia pracujące w tej samej linii są rozróżniane w systemie przez adres fizyczny i pracę w tym samym kanale częstotliwości. Dopuszcza się stosowanie trzech kanałów w każdym paśmie częstotliwości (według tab. 1). Komunikacja pomiędzy liniami możliwa jest dzięki routerom radiowym, które pełnią również rolę filtrów porządkujących ruch telegramów w przestrzeni. Każdy kanał częstotliwości reprezentuje właściwie podsieć z 64 urządzeniami. W otwartej przestrzeni zasięg transmisji wynosi około 300 m, natomiast w budynkach zasięg jest mniejszy ze względu na tłumienie fal przez konstrukcję obiektu.

System EIB.PL, jako medium komunikacyjne, wykorzystuje sieć elektroenergetyczną w budynku. Sieć ta spełnia podwójną rolę: zasila urządzenia w budynku w energię elektryczną oraz służy do wzajemnej komunikacji urządzeń systemu EIB.PL.

Sieć elektroenergetyczna budynku jest zasilana napięciem przemiennym o odpowiedniej mocy i częstotliwości 50 Hz. Fala nośna o częstotliwości 50 Hz zostaje zmodulowana przez pakiety informacji systemu EIB.PL. Wykorzystana została tu nowatorska technika modulacji sygnału sinusoidalnego pod nazwą „rozszerzonego kluczowania zmianą częstotliwości” (Spread Frequency Shift Keying). Częstotliwość fali nośnej jest zmieniana pomiędzy dwiema stałymi wartościami: 105,6 kHz (bit zera) i 115,2 kHz (bit jedynki). Maksymalna odległość między dwoma urządzeniami systemu EIB.PL (bez stosowania tzw. repeatera) wynosi 600 metrów. W rzeczywistości na komunikację w systemie EIB.PL mają wpływ zakłócenia elektromagnetyczne występujące w instalacji elektrycznej i stan techniczny tej instalacji. W domach jednorodzinnych z nową instalacją elektryczną (gdzie izolacja jest we właściwym stanie) system EIB.PL będzie pracował bez zakłóceń, natomiast gorsze warunki pracy systemu wystąpią w budynkach ze starą instalacją.

Adresowanie urządzeń w systemie EIB

W systemie EIB prawidłowe działanie i wymiana informacji pomiędzy urządzeniami dołączonymi do magistrali odbywa się dzięki wykorzystywaniu odpowiednio przygotowanych adresów. Istnieją dwa typy adresów: fizyczny oraz grupowy.

Adres fizyczny określa miejsce konkretnego urządzenia w strukturze systemu, a adres grupowy przyporządkowuje dane urządzenie do funkcji, jaką powinien spełniać i włącza je do grupy urządzeń, z którymi powinno współpracować. Oba rodzaje adresów są odpowiednio interpretowane przez program narzędziowy ETS, który jest wspólną płaszczyzną systemową.

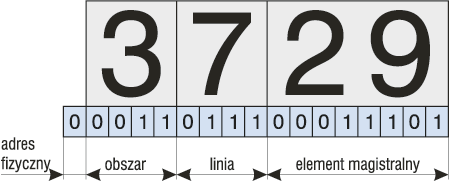

Adres fizyczny jest to numer niepowtarzalny, nadawany urządzeniu na etapie uruchamiania systemu za pomocą oprogramowania ETS. Nadanie tego adresu pozwala jednoznacznie zidentyfikować urządzenie i jest też konieczne do oprogramowania portu magistralnego oraz do późniejszych celów diagnostycznych. Każdy port magistralny z modułem aplikacyjnym musi otrzymać własny niepowtarzalny adres fizyczny. Przyjęto następującą strukturę adresu fizycznego:

gdzie: O – to numer obszaru, L – numer linii, E – numer urządzenia w linii L.

Zgodnie ze strukturą topologiczną sytemu EIB poszczególne parametry mogą przyjmować następujące wartości:

O - od 1 do 15, ponieważ w systemie EIB może wystąpić maksymalnie 15 obszarów,

L - od 1 do12, ponieważ, praktycznie, projektuje się 12 linii w obszarze zdefiniowanym już przez parametr O,

E - od 1 do 64, ponieważ w linii L mogą być maksymalnie 64 elementy. Istnieją pewne ustalenia dotyczące przypisywania adresów fizycznych niżej wymienionym urządzeniom:

E=0 - numer zastrzeżony dla adresu sprzęgła liniowego i obszarowego,

O=0 - numer zastrzeżony dla elementów umieszczonych na linii obszarowej,

L=0 - numer zastrzeżony dla adresu elementu na linii głównej.

Praktyczną postać adresu fizycznego w postaci dziesiętnej i binarnej pokazano na rys. 1.

Rys. 1. Przykładowy adres fizyczny w postaci dziesiętnej oraz binarnej

Adres fizyczny w postaci binarnej jest liczbą 16-bitową. Urządzenia systemowe, takie jak sprzęgła i wzmacniacze liniowe, muszą mieć wprowadzone zera w określone pola adresu fizycznego, jak to zaznaczono poniżej:

- sprzęgła w linii podstawowej – O>0, L>0, E=0, np. 1.1.0 – sprzęgło w linii nr 1 obszaru nr 1,

- sprzęgła w linii obszarowej – O>0, L=0, E=0, np. 1.0.0 – sprzęgło dla obszaru nr 1.

Adres grupowy jest drugim adresem, mającym na celu określenie grup urządzeń współpracujących ze sobą w systemie EIB. Łączy on użytkowników w grupy funkcjonalne i jest niezależny od adresu fizycznego. Grupą funkcjonalną może być np. grupa lamp lub grupa sterowników żaluzji, które będą wykonywały te same działania. Adres grupowy łączy urządzenia w grupy pobudzane do działania jednym, takim samym rozkazem. Adres grupowy ma strukturę dwupoziomową lub trójpoziomową. Wybór struktury dokonywany jest w fazie projektowania systemu w opcjach programu narzędziowego ETS.

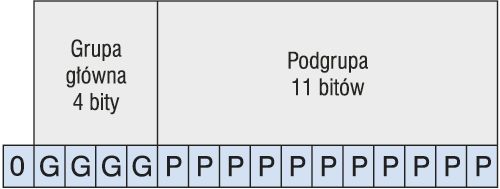

Strukturę dwupoziomową pokazano na rys. 2.

Rys. 2. Struktura dwupoziomowa adresu grupowego, gdzie G - grupa główna, P - podgrupa [4]

Struktura dwupoziomowa stosowana jest w małych obiektach, gdzie nie ma do wykonania zbyt wielu sterowań. Grup głównych w tej strukturze może być 15 (4 bity w adresie, adresy składające się z samych zer nie są stosowane) i mogą one oznaczać np. oświetlenie, klimatyzację, ogrzewanie, żaluzje itd. Podgrup, które oznaczają konkretne działanie, może być 2047 (11 bitów w adresie), np. załącz/wyłącz grupę lamp, podnieś/opuść grupę żaluzji. Adres w tym systemie zapisuje się w postaci G/P, np. 2/17.

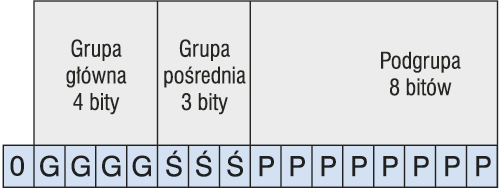

Struktura trójpoziomowa adresu grupowego jest następująca:

Rys. 3. Struktura trójpoziomowa adresu grupowego, gdzie:

G - grupa główna, Ś - grupa pośrednia, P - podgrupa [4]

Adres grupowy w tym systemie zapisuje się w postaci G/Ś/P, np. 2/3/27.

G może oznaczać grupę pomieszczeń przeznaczonych do wspólnego sterowania na wybranych piętrach, Ś – określać sposób działania, np. ogrzewanie, oświetlenie, a P – podobnie jak grupa pośrednia – rodzaj sterowania urządzenia, np. załącz/wyłącz lub podnieś/opuść.

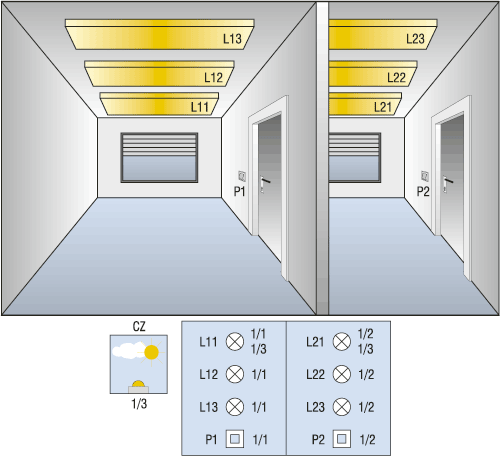

Na rys. 4. pokazano przykładowo przydzielanie adresu grupowego do dwu grup lamp w dwóch pomieszczeniach, gdzie dodatkowo można przyciemniać dwie lampy (L11 i L21) w zależności od natężenia światła zewnętrznego, mierzonego przez czujnik natężenia oświetlenia CZ. Pomieszczenia do sterowania są nieduże i dlatego zaproponowano adresowanie grupowe dwupoziomowe.

Rys. 4. Metodyka przydzielania adresów grupowych przy wykorzystaniu zapisu dwupoziomowego

Znaczenie adresów grupowych dla małego systemu sterowania oświetleniem (według rys. 4) jest następujące:

1/1 – oznacza: G=1 – oświetlenie, P=1 – funkcja załącz/wyłącz grupy lamp w pierwszym pomieszczeniu L11, L12, L13 oraz przycisk P1,

1/2 – oznacza: G=1 – oświetlenie, P=2 – funkcja załącz/wyłącz grupy lamp w drugim pomieszczeniu L21, L22, L23 oraz przycisk P2,

1/3 – oznacza: G=1 – oświetlenie, P=3 – funkcja ściemniania grupy lamp L11 i L21 na sygnał z czujnika natężenia oświetlenia CZ.

Telegram jako podstawowa porcja informacji w systemie EIB

Wymiana informacji pomiędzy urządzeniami systemu EIB odbywa się za pomocą telegramów, czyli porcji informacji o ściśle określonej budowie. Telegram jest wysyłany na magistralę przez urządzenia sterujące po chwili, w której miało miejsce jakieś zdarzenie, np. został przyciśnięty przycisk. Nadawanie telegramu rozpoczyna się po odczekaniu przez urządzenie sterujące czasu t1, odpowiadającego 50 bitom. Po zakończeniu transmisji, w czasie t2, odpowiadającym 13 bitom, urządzenia magistralne sprawdzają jej poprawność. Wszystkie urządzenia otrzymujące dany telegram równocześnie potwierdzają jego odbiór. Cała taka operacja wraz z czasami oczekiwania trwa od 20 do 40 ms. Telegram jest transmitowany z prędkością 9,6 kb/s, co oznacza, że jeden bit zajmuje magistralę przez 1/9600 sekundy, tj. przez 104 ms.

Komunikacja sieciowa w systemie EIB odbywa się na zasadzie przesyłania pakietów danych tworzących telegramy. Zanim telegramy zostaną przesłane z jednego urządzenia do innego, dzielone są na małe porcje informacji o długości 8 bitów, zwane pakietami (ramkami). Każda przesyłana porcja danych uzupełniana jest o bit startu oraz część kontrolną, którą stanowią bit parzystości i bit stopu. Łącznie ramka obejmuje 11 bitów.

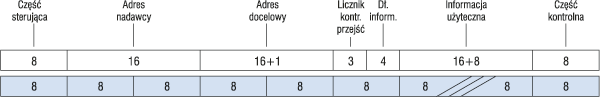

Telegramy przesyłane w systemie EIB mają strukturę bajtową i składają się z następujących części: nagłówka, rdzenia i części kontrolnej.

W nagłówku znajduje się adres nadawcy oraz odbiorcy telegramu i dane sterujące (np. długość informacji właściwej i licznik kontroli przejść). Adresy nadawcy i odbiorcy różnią się długością ze względu na konieczność rozróżnienia adresów fizycznego i grupowego w urządzeniu wykonawczym. Adres docelowy (grupowy) określa, które urządzenia powinny reagować na telegram. Informacja o adresie odbiorcy zapisana jest w siedemnastu bitach, przy czym:

- jeśli 17. bit jest równy 0, to adresem docelowym jest adres fizyczny urządzenia, a informacja wysyłana jest tylko do jednego elementu magistralnego,

- jeśli 17. bit jest równy 1, to adresem docelowym jest adres grupowy, a informacja wysyłana jest do grupy elementów.

Rys. 5. Procedura wysyłania telegramów na magistralę EIB, gdzie:

t1 - czas oczekiwania przed uruchomieniem transmisji,

t2 - czas sprawdzania poprawności transmisji

W części sterującej telegramu umieszczone są również bity priorytetu wiadomości, które, w przypadku zawieszenia systemu lub zapętlenia się procesu, pozwalają na ręczne sterowanie urządzeniami za pomocą telegramów o najwyższym priorytecie. Priorytety dla telegramów systemu EIB są zdefiniowane w następujący sposób:

00 – funkcje systemowe,

01 – funkcje alarmowe,

10 – funkcje sterowania ręcznego,

11 – funkcje sterowania automatycznego.

Najwyższy priorytet mają funkcje systemowe, niższy – funkcje alarmowe i funkcje sterowania ręcznego, a najniższy – funkcje sterowania automatycznego.

Licznik kontroli przejścia w części sterującej telegramu jest zabezpieczeniem przed zapętleniem się obiegu informacji w systemie i blokowaniem magistrali. Telegram, przechodząc przez kolejne sprzęgła liniowe, obszarowe i wzmacniacze liniowe, zmienia wartość licznika kontroli przejścia o jeden. Jeśli wartość ta osiągnie 0, to telegram nie może dalej przejść przez urządzenie filtrujące.

Rdzeń telegramu zawiera właściwą informację użyteczną. W zależności od rodzaju telegramu może on mieć długość stałą (telegramy krótkie) lub zmienną (telegramy długie).

Budowę telegramu w systemie EIB pokazano na rys. 6.

Rys. 6. Struktura bitowa telegramu w systemie EIB [4]

Część kontrolna telegramu zawiera informacje zabezpieczające prawidłową transmisję danych. Na podstawie tych informacji odbiorca telegramu może określić, czy dane w telegramie, które otrzymał, nie zawierają błędów. Bit kontroli parzystości, przesyłany za ostatnim bitem danych, jest jedną z metod monitorowania poprawności transmitowanych danych. Liczba jedynek w polu danych może być uzupełniana do liczby parzystej lub nieparzystej. Taki rodzaj kontroli to tzw. sprawdzanie parzystości wszerz (VRC – Vertical Redundancy Check). W przypadku transmisji wieloramkowej, pomimo pozytywnego wyniku sprawdzenia parzystości dla każdej ramki, istnieje możliwość wystąpienia błędów transmisji. Ma to miejsce, gdy błąd wystąpi w dwóch bitach (lub w innej parzystej liczbie bitów). W takim przypadku, oprócz sprawdzania każdej ramki wszerz, dokonuje się sprawdzania całego pakietu wzdłuż (LRC – Longitudinal Redundancy Check). Połączenie obu tych metod nazywa się metodą sprawdzania krzyżowego. Jest to skuteczna metoda wykrywaniu błędów w transmisji pakietów [4].

Jeden telegram, w zależności od ilości zawartych w nim informacji, może mieć długość od ośmiu do aż dwudziestu trzech pakietów, czyli razem z bitami sterującymi i kontrolnymi może zawierać maksymalnie 253 bity. Aby zapewnić niezawodność przesyłanych informacji, telegramy dzielone są na małe 11-bitowe pakiety, wysyłane w trybie asynchronicznym na magistralę.

dr hab. inż. Jerzy Mikulik – prof. AGH

Literatura

- Handbuch Gebäudesystemtechnik. t. 1. Grundlagen, t. 2. Anwendungen, Frankfurt a. Main, Zvei-Zveh, 1997.

- Kastner D.: EIB Installation Bus System, Huethig, KG, Heidelberg, 2000.

- Mikulik J., Jakubas W.: Badania sygnałów w magistrali systemu EIB, 2nd International Congress on Intelligent Building Systems, Politechnika Krakowska, Kraków, 2002.

- Petykiewicz P.: Technika systemowa budynku instabus EIB. Podstawy projektowania, WZ Graf, Warszawa, 1999.

- Petykiewicz P.: Nowoczesna instalacja elektryczna w inteligentnym budynku, COSiW SEP, Warszawa, 2001.

- Materiały firmowe ABB.

- Materiały firmowe Busch Jaeger.