Centra przetwarzania danych, popularnie zwane serwerowniami, stanowią jedne z ważniejszych obiektów organizacji, w których powinny być zastosowane odpowiednie środki infrastruktury, zabezpieczenia fizycznego i ochrony środowiska. Poziom zabezpieczenia urządzeń do przetwarzania, przesyłania i archiwizowania informacji wzrasta wraz ich znaczeniem dla kontynuacji i ciągłości procesów biznesowych. Informacja coraz częściej stanowi bowiem zasób, który należy chronić technicznie, środowiskowo i organizacyjne, stosując różne uznane standardy techniczne1, jakościowe i organizacyjne. Dlatego środki przeznaczane na inwestycje, które mają na celu zabezpieczenie infrastruktury funkcjonowania serwerowi, są coraz większe.

Centra przetwarzania danych, popularnie zwane serwerowniami, stanowią jedne z ważniejszych obiektów organizacji, w których powinny być zastosowane odpowiednie środki infrastruktury, zabezpieczenia fizycznego i ochrony środowiska. Poziom zabezpieczenia urządzeń do przetwarzania, przesyłania i archiwizowania informacji wzrasta wraz ich znaczeniem dla kontynuacji i ciągłości procesów biznesowych. Informacja coraz częściej stanowi bowiem zasób, który należy chronić technicznie, środowiskowo i organizacyjne, stosując różne uznane standardy techniczne1, jakościowe i organizacyjne. Dlatego środki przeznaczane na inwestycje, które mają na celu zabezpieczenie infrastruktury funkcjonowania serwerowi, są coraz większe.

Przy podnoszeniu poziomu bezpieczeństwa fizycznego i bezpieczeństwa środowiska w serwerowniach dążymy do wyeliminowania zagrożeń wynikających z niepewnej jakości obsługi realizowanej przez człowieka oraz do wprowadzenia wysokowydajnych urządzeń monitorujących parametry pracy i środowiska systemów teleinformatycznych przetwarzających informacje. Dzięki temu możemy ograniczyć zagrożenia ze strony środowiska, infrastruktury, zagrożenia spowodowane pomyłkami, nieudolną działalnością człowieka lub po prostu planowanymi czynami kryminalnymi.

Z opisanych wyżej względów, a także ze względów ekonomicznych, stosowane są nowoczesne systemy ciągłego i automatycznego monitorowania bezpieczeństwa infrastruktury technicznej obiektów teleinformatycznych i energetycznych.

Jednym z ciekawszych rozwiązań tego typu jest system SCS Win – produkt polskiej firmy EP&M.

Podstawowe elementy środowiska pracy serwerowni

Na podstawowe elementy środowiska pracy w serwerowni składają się takie czynniki, jak:

temperatura pracy urządzeń teleinformatycznych,

- wilgotność w pomieszczeniu,

- czystość środowiska, eliminacja kurzu i pyłów,

- odpowiednia architektura i konstrukcja budowlana eliminująca drgania własne i zewnętrzne,

- ochrona elektrostatyczna,

- zasilanie energetyczne,

- dostęp i obsługa osobowa.

Przy zapewnianiu właściwych parametrów pracy urządzeń teleinformatycznych przyjmuje się w praktyce, że optymalna temperatura serwerowni to około 20°C, a wilgotność 45%. Te parametry muszą być automatycznie kontrolowane2, dlatego system klimatyzacji wymaga uprzedniego sporządzenia prawidłowej ekspertyzy pomieszczenia, która ma na celu określenie jego kształtu i wielkości.

Następnym poważnym problemem są zanieczyszczenia, które stanowią zagrożenie dla czułych podzespołów elektronicznych, optycznych, automatyki obiektowej oraz elektromechanicznych. Ponadto zanieczyszczenia powietrza często są powodem fałszywych alarmów w systemach sygnalizacji pożarowej oraz systemach wczesnego wykrywania dymu.

W celu ograniczenia występowania takich sytuacji zaleca się stosowanie dodatkowych filtrów usuwających cząstki kurzu z systemu klimatyzacyjnego i wentylacyjnego.

Niedocenianym zagrożeniem dla urządzeń teleinformatycznych zainstalowanych w serwerowni są drgania powstające w konstrukcji pomieszczenia, budynku.

Analizując zabezpieczenia środowiskowe, nie można zapominać o ochronie elektrostatycznej – podczas planowania centrów danych należy wybrać właściwy rodzaj podłogi pokrytej substancją antystatyczną.

Zanik zasilania stanowi jedno z podstawowych zagrożeń dla centrów przetwarzania danych, dlatego zastosowane zabezpieczenia zasilania energetycznego powinny gwarantować nieprzerwaną pracę serwerowni, nawet w przypadku nieprzewidzianych zakłóceń w dostawach energii, jako że najczęściej stosowane zabezpieczenia, jakimi są UPS-y, pozwalają zabezpieczyć się przed skokami napięcia oraz umożliwiają pracę serwerowni w trakcie krótkotrwałego (przeciętnie od 15 do 30 minut) zaniku zasilania. Ale poważna awaria lub prace konserwacyjno-serwisowe w budynku lub jego okolicy mogą spowodować przerwy w dostawie energii.

Istotnym elementem jest zabezpieczenie serwerowni przed nieuprawnionym dostępem.

Zabezpieczenia techniczno-organizacyjne, powszechnie zwane zabezpieczeniami fizycznymi, to przede wszystkim następujące elementy:

- systemy kontroli dostępu,

- systemy sygnalizacji włamania i napadu,

- systemy telewizji dozorowej,

- systemy alarmowe sygnalizacji pożarowej,

- systemy automatycznego gaszenia,

- systemy zabezpieczenia mechanicznego, tj. odporne na włamanie i pożar drzwi, okna, odpowiednie zamknięcia (takie jak zamki elektromagnetyczne lub zwory magnetyczne) itd.

Znaczenie tych systemów, a także wymagania, jakie muszą spełniać, wykraczają poza zakres tego artykułu.

Rysunek 1 ilustruje orientacyjny poziom udziału procentowego poszczególnych typów awarii.

Na rysunku nr 2 przedstawiony został schemat infrastruktury technicznej obiektu, w którym zainstalowane są systemy teleinformatyczne przetwarzające informacje.

Infrastrukturę techniczną serwerowni można podzielić na następujące grupy:

- systemy zasilania,

- systemy klimatyzacji i wentylacji (ang. Heating, Ventilation, Air Conditioning – HVAC),

- systemy bezpieczeństwa.

Wyżej wymienione grupy systemów infrastruktury technicznej powinny podlegać ciągłemu nadzorowaniu.

Charakterystyka wymagań wobec systemów monitorowania bezpieczeństwa i infrastruktury

Podstawowe funkcje systemu monitorowania to:

- automatyczne alarmowanie w przypadku wystąpienia zdarzeń awaryjnych,

- monitorowanie stanów pracy oraz wielkości analogowych,

- monitorowanie i rejestracja pracy nadzorowanych urządzeń,

- nadzór przez sieć TCP/IP,

- generowanie raportów dotyczących pracy urządzeń,

- analiza statystyczna pracy urządzeń,

- zdalne sterowanie urządzeniami – opcjonalnie z możliwością blokowania funkcji,

- współpraca z innymi (nadrzędnymi lub podrzędnymi) systemami nadzoru.

Nowoczesny system zarządzania infrastrukturą serwerowni powinien monitorować działanie wszystkich urządzeń, tj.:

- urządzenia zasilające (w tym siłownie telekomunikacyjne DC), baterie akumulatorów, przetwornice (AC, DC), UPS, rozdzielnice prądu przemiennego, liczniki energii elektrycznej, zespoły prądotwórcze i in.),

- urządzenia klimatyzacyjne i wentylacyjne,

- parametry klimatyczne pomieszczeń (temperatura, wilgotność, detekcja wycieku itp.),

- systemy przeciwpożarowe,

- systemy kontroli dostępu,

- systemy sygnalizacji włamania i napadu,

- systemy telewizji dozorowej.

Na podstawie materiałów firmy EP&M – producenta systemów monitoringu serwerowni (http://www.epm.com.pl/)

Systemy monitorowania bezpieczeństwa i infrastruktury przeznaczone są przede wszystkim do nadzoru obiektów o rozległej infrastrukturze, grupy obiektów, pojedynczego obiektu lub dedykowanego urządzenia. Stanowią one idealne narzędzia pracy dyspozytora, służb eksploatacyjnych oraz interwencyjnych, a także narzędzia decyzyjne (analiza danych statystycznych).

Nowoczesny system monitorowania bezpieczeństwa i infrastruktury powinien mieć/umożliwiać m.in.:

- moduł komunikacyjny oprogramowania umożliwiający komunikację z kontrolerami o różnych protokołach transmisji (różnych producentów),

- w pełni otwartą strukturę systemu, nie stwarzającą żadnych ograniczeń co do liczby nadzorowanych obiektów (sygnałów),

- możliwość tworzenia struktury hierarchicznej nadzoru,

- zobrazowanie danych aktualnych i archiwalnych, odzwierciedlających stany pracy obiektów nadzorowanych,

- kontrolę pracy operatora nadzorującego pracę urządzeń w obiektach,

- tworzenie raportów o pracy obiektu lub grupy obiektów, histogramów i statystyk pracy urządzeń, sygnałów alarmowych, pomiarów parametrów,

- analizę stanu zasilania obiektu, czasu (chwili) zaniku zasilania podstawowego, dysponowanego czasu rezerwy bateryjnej, szczegółowy nadzór baterii akumulatorów itp.,

- gromadzenie dodatkowych danych o nadzorowanym obiekcie (elektroniczne notatki).

System monitoringu powinien umożliwiać komunikację za pośrednictwem wszystkich dostępnych mediów komunikacyjnych, tj. poprzez:

- sieć komputerową LAN, WAN, magistrale transmisji danych RS232/RS485/RS422,

- telefonię GSM i łącza GPRS,

- łącza komutowane PSTN,

- łącza radiowe,

- trakty E1/G.703,

- łącza światłowodowe.

Przykład rozwiązania zintegrowanego systemu monitoringu serwerowni

Opisane funkcje użytkowe i wymagania wobec nowoczesnego systemu monitoringu spełnia rozwiązanie technologiczne firmy EP&M – system monitorowania bezpieczeństwa i środowiska w serwerowniach o nazwie SCS Win.

Ogólny opis systemu SCS Win

Oprogramowanie centrum monitoringu SCS Win 4.0 stanowi podstawowy element systemu monitorowania takich obiektów technicznych, jak serwerownie, obiekty telekomunikacyjne itp. Jest ono autorskim, specjalizowanym oprogramowaniem typu SCADA. System SCS Win stanowi kompleksowe rozwiązanie, które wykorzystuje jednolitą platformę sprzętową i oprogramowanie. Wersja Enterprise oprogramowania jest wersją wieloserwerową typu klient-serwer, dedykowaną do monitorowania kilku tysięcy obiektów bezobsługowych na rozległym obszarze działania.

Na podstawie materiałów firmy EP&M – producenta systemów monitoringu serwerowni (http://www.epm.com.pl/)

System SCS Win jest przeznaczony do monitorowania pracy urządzeń/systemów, które:

- zapewniają zasilanie urządzeń technicznych energią elektryczną o odpowiednich parametrach i określonej jakości i niezawodności (siłownie DC i AC, UPS-y, rozdzielnie NN, zespoły prądotwórcze, baterie akumulatorów),

- zapewniają utrzymanie określonych warunków klimatycznych w pomieszczeniach telekomunikacyjnych i informatycznych (systemy klimatyzacji, wentylacji i ogrzewania).

Ostatnio system został rozbudowany o:

- monitorowanie systemów zapewniających bezpieczeństwo osób i mienia (systemy ostrzegania przed pożarem, systemy gaszenia, systemy sygnalizacji włamania i napadu, systemy kontroli dostępu, systemy CCTV, systemy hermetyzacji sieci (SHS), systemy ostrzegania przed zalaniem),

- odczyt liczników energii elektrycznej.

W swojej strukturze aplikacja ma rozbudowaną bazę modułów komunikacyjnych standardowych (SNMP, ModBus, OPC, IEC 60870-5) oraz niestandardowych (firmowych), przeznaczonych do sterowników (kontrolerów) urządzeń, a zwłaszcza:

- siłowni telekomunikacyjnych i UPS-ów marek ABB, Ascom, Benning, IMV, GE, Eltek, Emerson (Ericsson), V&H, Telzas,

- systemów klimatyzacyjnych marek Libert-Hiross, Denco, Stulz, Isovel,

- systemów zabezpieczenia technicznego marek Ademco-Microtech (Galaxy), GE Security (Aritech), Xtralis (Vesda),

- liczników energii elektrycznej IEC 1107.

Cechy systemu SCS Win

System SCS Win charakteryzuje się przede wszystkim:

- rozproszoną architekturą,

- możliwością współpracy z urządzeniami różnych producentów,

- modułowością zapewniająca swobodę rozbudowy,

- redundancją urządzeń i dróg łączności,

- zdalną konfiguracją i diagnostyką.

W zakresie zarządzania bezpieczeństwem i infrastrukturą system SCS Win wspomaga:

- zarządzanie usuwaniem awarii,

- zarządzanie przeglądami okresowymi,

- zarządzanie inwestycjami,

- zarządzanie grupami outsourcingowymi.

Na podstawie materiałów firmy EP&M – producenta systemów monitoringu serwerowni (http://www.epm.com.pl/)

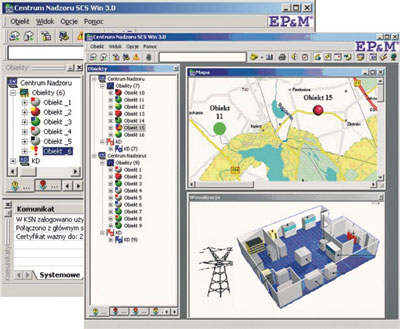

Na rys. 3 przedstawiono ogólną strukturę systemu SCS Win, pokazującą możliwości monitorowania stanu obiektów rozproszonych (serwerowni) wraz z nadzorem omawianych parametrów infrastruktury technicznej i bezpieczeństwa.

Na bieżąco prowadzone są prace rozwojowe, które rozszerzają funkcjonalność systemu. Obecnie opracowywany jest programowany moduł do analizy czasu autonomii bateryjnej i zarządzania eksploatacją baterii akumulatorów.

Elementy systemowe

Podstawowymi elementami wchodzącymi w skład systemu są:

- uniwersalny kontroler obiektowy typu ZSN3,

- moduły pomiarowe,

- serwer systemu monitoringu,

- oprogramowanie SCS Win dla centrum nadzoru.

Kontroler obiektowy

Kontroler obiektowy ZSN został skonstruowany specjalnie dla systemu monitorowania infrastruktury technicznej obiektów telekomunikacyjnych. Produkowany jest w wersji do montażu naściennego (ZSN-3), do zamontowania w szafie 19" (ZSN-1) lub w wersji wolnostojącej (ZSN-0).

Kontroler ZSN

Kontroler ZSN ma następujące właściwości:

- zasilanie napięciem 48 VDC, 24 VDC lub 230 VAC z możliwością zamontowania baterii akumulatorów dla podtrzymania zasilania,

- możliwość wykorzystania modułów komunikacyjnych PSTN, Ethernet, GSM/GPRS, V24, G.703/G.704,

- możliwość zainstalowania rezerwowego modułu komunikacyjnego (rezerwowy tor transmisji PSTN, Ethernet, GSM/GPRS, V24, G.703/G.704),

- budowa modułowa – kontroler jest skalowalny – rozszerzenie monitoringu obiektu nie wymaga wymiany kontrolera, lecz dodania odpowiednich modułów,

- pełna konfigurowalność systemu z możliwością konfiguracji zdalnej,

- możliwość zdalnej zmiany oprogramowania systemowego (firmware),

- inicjowanie transmisji:

- w przypadku wystąpienia zdarzenia alarmowego,

- w przypadku wystąpienia zmiany stanu pracy monitorowanego urządzenia (systemu),

- samoczynne, okresowe, w celu sprawdzenia toru transmisji,

- autodiagnostyka (sygnały zaburzeń jego pracy są przekazywane do centrum nadzoru),

- gromadzenie historii zdarzeń w pamięci nieulotnej (możliwość odczytania jej po przywróceniu zasilania kontrolera),

- możliwość przyjmowania sygnałów dwustanowych

- (do kilkuset sygnałów przy zastosowaniu modułów dodatkowych),

- pomiar temperatury (możliwość podłączenia kilkudziesięciu cyfrowych czujników temperatury z funkcją generowania alarmów w przypadku przekroczenia konfigurowalnych progów),

- pomiar wilgotności względnej otoczenia (moduł dodatkowy),

- pomiar napięć i prądów stałych siłowni telekomunikacyjnych (moduł dodatkowy),

- pomiar napięć, prądów, temperatury, pojemności baterii akumulatorów (moduł dodatkowy).

Rys. 5. Widok kontrolera obiektowego ZSN-3

Rys. 6. Widok kontrolera obiektowego ZSN-1(19)

Rys. 7. Widok kontrolera obiektowego ZSN0

Rys. 8. Widok modułów opcjonalnych

Moduły pomiarowe baterii akumulatorów

Zadaniem modułów pomiarowych baterii akumulatorów jest:

- dostarczenie informacji pomiarowych baterii akumulatorów do centralnego stanowiska nadzoru,

- ostrzeganie o nieprawidłowościach w pracy baterii.

Moduły pomiarowe baterii umożliwiają:

- pomiary napięć poszczególnych ogniw/bloków baterii,

- pomiary prądów baterii,

- pomiary ładunku zgromadzonego w baterii,

- pomiary temperatury otoczenia baterii,

- rejestrację danych pomiarowych,

- przesyłanie danych do systemu nadzoru,

- pomiar napięć, prądów przemiennych za pomocą modułu dodatkowego (wszystkie realizowane pomiary umożliwiają generację alarmów w przypadku przekroczenia progów alarmowych),

- monitorowanie stanu bezpieczników (alarm sumaryczny lub szczegółowy),

- sczytywanie danych z dowolnego urządzenia wyposażonego w port szeregowy RS232 lub RS485 (siłownie, UPS-y, klimatyzatory, analizatory parametrów sieci, liczniki energii elektrycznej itp.),

- pełną komunikację z urządzeniem wyposażonym w port szeregowy RS232/485,

- wydawanie komend sterujących, np. inicjujących test baterii w siłowni,

- zainicjowanie ładowania forsującego baterii itp.,

- zmianę ustawień konfiguracyjnych, np. zmianę progów alarmowych, parametrów pracy (temperatury klimatyzacji, napięcia bufora prostowników).

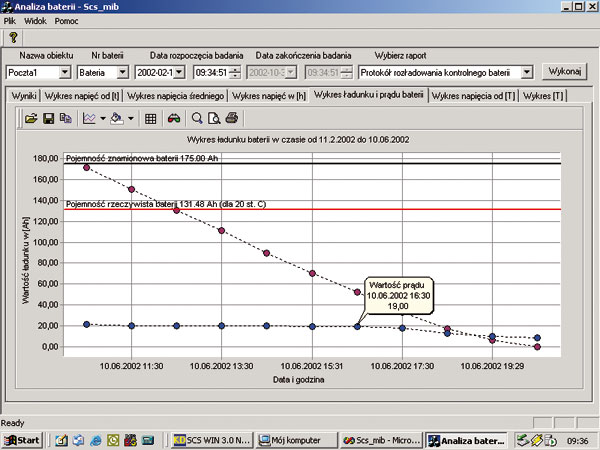

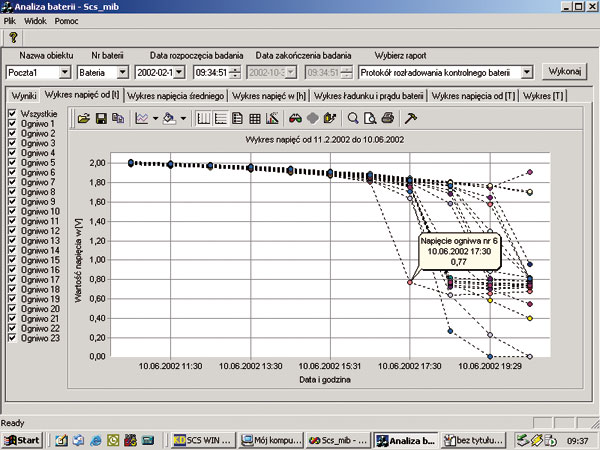

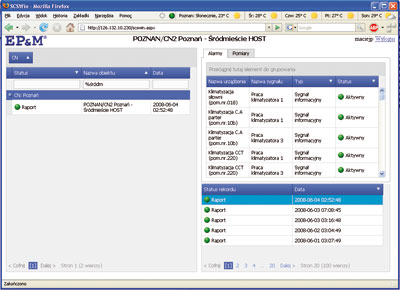

Rys. 9. Zrzuty ekranowe oprogramowania SCS Win

Na rys. 9 przedstawiono przykładowe zrzuty ekranowe aplikacji SCS Win, pokazujące dane z modułów pomiarowych baterii akumulatorów.

Dostępne są wszystkie funkcje zdalnego monitorowania i sterowania oferowane przez producentów urządzeń:

pomiar innych wielkości fizycznych (ciśnienie, przepływ) z wykorzystaniem przetworników przemysłowych,

sterowanie urządzeniami za pomocą styków przekaźników (np. załączanie wentylacji, ogrzewania itp.) na komendę operatora centrum nadzoru lub na skutek przekroczenia dowolnej wielkości mierzonej.

Rys. 10. Moduły pomiarowe baterii akumulatorów typu MIB

Kontroler może być wyposażony w moduł programowanych (maks. 48 wyjść) wyjść przekaźnikowych służących do sygnalizacji dowolnych stanów alarmowych. Istnieje możliwość programowania dowolnych operacji logicznych na stanach alarmowych i przekazania stanów alarmowych obiektu do innego systemu monitorowania tego obiektu. Można wirtualnie generować stany alarmowe w celu przetestowania torów alarmowych innego systemu monitoringu, a także dokonać analizy krótkotrwałych zaników zasilania podstawowego obiektu, sumować krótkotrwałe zaniki i generować alarm.

Rys. 11. Widok modułów zewnętrznych współpracujących z kontrolerem ZSN

Kontroler obiektowy umożliwia realizację funkcji systemów SSP, SUG (centrale i elementy systemów sygnalizacji pożarowej oraz samoczynnych urządzeń gaśniczych muszą posiadać certyfikaty oraz świadectwa dopuszczenia do stosowania w ochronie przeciwpożarowej – przyp. red.), KD i SSWiN za pomocą dodatkowego modułu bezpieczeństwa, który:

- zapewnia współpracę z elementami systemu sygnalizacji pożarowej – czujkami dymu, czujkami temperaturowymi, ręcznymi ostrzegaczami pożarowymi, sygnalizatorami – funkcje SSP (ze względu na wymaganie posiadania certyfikatów i świadectw dopuszczenia do stosowania system SCS Win może co najwyżej odbierać i przetwarzać dalej informacje odebrane z centrali SSP lub SUG. Współpraca z czujkami, sygnalizatorami itp. będzie dozwolona dopiero po uzyskaniu odpowiednich dokumentów – przyp. red.),

- realizuje funkcje centrali alarmowej – współpracuje z czujkami ruchu, czujnikami otwarcia, sygnalizatorami (funkcje SSWiN),

- umożliwia kontrolę ruchu osobowego w obiekcie, wykorzystuje karty dostępu w celu załączania systemu SSWiN w dozór i wyłączania go z dozoru (funkcje KD).

Kontroler ma możliwość połączenia z istniejącymi w obiektach systemami SSP, KD, SSWiN oraz CCTV poprzez port szeregowy RS232.

Charakteryzuje się dużą niezawodnością i stabilnością potwierdzoną odpowiednimi certyfikatami i opiniami na temat eksploatacji.

Aplikacja SCS Win w centrum nadzoru

Terminale centrum nadzoru mogą być skonfigurowane do nadzoru określonych systemów infrastruktury technicznej obiektów, np.:

- CNT 1 – zasilanie,

- CNT 2 – klimatyzacja,

- CNT 3 – kontrola zagrożeń (pożar, włamanie, zalanie),

- CNT 4 – kontrola dostępu osobowego.

Mogą też być przeznaczone dla określonych jednostek organizacyjnych:

- CN I – zarządzanie,

- CN II – monitoring,

- CN III – grupy serwisowe,

- CN IV – firmy outsourcingowe.

Rys. 12. Przykładowe zrzuty ekranowe aplikacji SCS Win odbierane w centrum nadzoru serwerowni

Aplikacja SCS Win 4.0 zapewnia:

- ergonomiczną pracę operatora – przejrzyste obrazowanie danych aktualnych i historycznych z obiektów (systemów),

- logowanie użytkowników z odpowiednimi prawami dostępu,

- kontrolę potwierdzeń odbieranych alarmów przez operatorów,

- przedstawienie w sposób graficzny stanu urządzeń i alarmów, tworzenie ekranów synoptycznych monitorowanych obiektów, przedstawianie stanów obiektów na mapie geograficznej,

- nadawanie priorytetów dla obiektów, tworzenie grup obiektów,

- tworzenie notatek dla obiektów, wprowadzanie stałych danych informacyjnych dla obiektów (urządzeń),

- tworzenie raportów i zestawień, histogramów (zapis raportów w formacie xls, txt, html), filtrowanie danych,

- kryptograficzne zabezpieczenie danych przesyłanych pomiędzy SCS Win a kontrolerem,

- przeprowadzenie korelacji zdarzeń,

- autodiagnostykę systemu,

- gromadzenie danych z obiektów oraz danych dodatkowych (notatek operatorów) i ich archiwizowanie,

- zdalne sterowanie urządzeniami obiektowymi (np. załączanie wentylacji dodatkowej), zmianę ustawień konfiguracyjnych (np. zmianę temperatury, którą ma zapewniać klimatyzacja),

- wysyłanie komunikatów alarmowych (SMS, e-mail, NetSend).

Rys. 13. Relacja kosztów monitoringu do kosztu infrastruktury serwerowni

Podsumowanie

Przy projektowaniu i późniejszej eksploatacji serwerowni najważniejsze jest zapewnienie ciągłości działania oraz bezpieczeństwa infrastruktury i przetwarzanych danych. Przygotowanie niezawodnych w działaniu serwerowni jest przedsięwzięciem kosztownym w fazie inwestycji, ale nakłady zwracają się dzięki zmniejszeniu kosztów obsługi, minimalizacji awarii, optymalizacji pracy urządzeń poprzez precyzyjne dopasowanie dla nich środowiska, a także wielu innym czynnikom. Z tego powodu warto inwestować w nowoczesne systemy monitoringu bezpieczeństwa i infrastruktury w serwerowniach.

Z wieloletnich doświadczeń firmy EP&M wynika, że koszt monitoringu bazującego na produktach firmy EP&M wynosi od 0,3 do 2% wartości kosztów całej zainstalowanej infrastruktury technicznej i sprzętu.

Korzyści, jakie można uzyskać, stosując system monitorowania, to przede wszystkim:

- możliwość przeprowadzania zdalnej diagnozy,

- redukcja liczby godzin wyjazdowych,

- możliwość wykonywania zdalnych komend (rekonfiguracja),

- możliwość oceny czasu podtrzymania napięcia,

- analiza danych archiwalnych (historia zdarzeń),

- skrócenie czasu naprawy awarii (szczegółowe rozpoznanie zakresu awarii i przygotowanie sprzętu do naprawy),

- znaczne obniżenie kosztów serwisu i konserwacji, a także innych kosztów stałych.

dr inż. Andrzej Wójcik

Bibliografia

- Materiały informacyjne firmy EP&M (http://www.epm.com.pl/).

- Karty katalogowe urządzeń firmy EP&M.

- Materiały informacyjne firmy AVTECH Software Inc.

- J. Syta, Tworzenie bezpiecznych centrów danych, w: CSO Magazyn Zarządzających Bezpieczeństwem, nr 2/07.

Zabezpieczenia 5/2009

- Np. norma PN-ISO/IEC 27001:2007 System zarządzania bezpieczeństwem informacji”.

- Dane zaczerpnięto z artykułu J. Syta Tworzenie bezpiecznych centrów danych zamieszczonego w CSO Magazyn Zarządzających Bezpieczeństwem nr 2/07.